بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

بررسی نقاط ضعف و قوت پردازنده های ARM و X86 از منظر امنیت

پردازندههای با معماری ARM به دلیل گستردگی استفاده در دستگاههای موبایل، IoT، و برخی سرورها، به یکی از اهداف اصلی حملات امنیتی تبدیل شدهاند. در این مقاله، به بررسی مهمترین حملات و مشکلات امنیتی پردازندههای ARM پرداخته و مقایسهای امنیتی بین این معماری و معماری x86 انجام شده...

10/06/1403 - 17:10

فناوری تشخیص چهره در یک قدمی زندگی ما

حمیدرضا تائبی

دیدگاه و یاداشت

امروزه فناوری تشخیص چهره به شکل گستردهای استفاده میشود. شما میتوانید از فناوری فوق در فیسبوک استفاده کنید و کاربران دیگر را روی عکسها تگ کنید. مایکروسافت، گوگل، اپل و سایر شرکتها، فناوری فوق را درون برنامههای خود ادغام کردهاند تا برای تحلیل عکسهایی که کاربران با یکدیگر...

از عکسهای ماشینی تا بینی سگ!

مهدی صنعتجو

شاهراه اطلاعات

شناسایی چهره و اشیاء کاربردی که شاید سالها پیش فقط در داستانهای علمی تخیلی میشد در موردش صحبت کرد، حالا به یکی از حوزههای در دسترس عموم تبدیل شده است. چنین روشی دیگر به شناسایی تبهکاران در تصاویر دوربینهای مداربسته محدود نیست، بلکه از دوچرخه و عابرپیاده گرفته تا بینیسگ را...

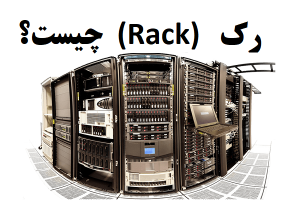

رک (Rack) چیست و نحوه محاسبه ابعاد یک رک چگونه است؟

حمیدرضا تائبی

فناوری شبکه

در این مطلب توضیح میدهیم که رک (Rack) چیست، انواع رک را معرفی میکنیم و با نحوه محاسبه ابعاد رک (ارتفاع رک، عرض رک و عمق رک) آشنا میشوید.

پنج اصل مهم در مدیریت حافظه گوشیهای اندرویدی

حمیدرضا تائبی

ترفند موبایل, ترفند اندروید

گوشیهای اندرویدی به مرور زمان که برنامههای مختلفی باز میکنید با کندی سرعت همراه میشوند، زیرا حافظه اصلی گوشی توسط برنامههای مختلف استفاده میشوند، به ویژه برنامههایی که در پسزمینه گوشی باقی میمانند. پیش از آنکه به سراغ راهکارهای مختلف آزادسازی حافظه اصلی گوشی بروید،...

راهنمای آشنایی با شبکههای عصبی و نحوه پیادهسازی آنها

حمیدرضا تائبی

هوش مصنوعی, پرونده ویژه

شبکههای عمیق عصبی که برخی منابع به آنها شبکه عصبی مصنوعی میگویند این توانایی را دارند تا از طریق برنامهنویسی و بر مبنای الگوریتمهای هوشمند بهگونهای رفتار کنند که عملکردی شبیه به سلولهای عصبی طبیعی داشته باشند. شبکههایی که در عمل برای حل مشکلات و مسائل بغرنج استفاده می...

انعطافپذیری شناختی

هرمز پوررستمی

عصرشبکه, دیدگاه و یاداشت

در دنیای امروز که میزان محرکهایی که از طریق رسانهها و اینترنت و ... به شخص میرسد به طور سرسامآوری افزایش یافته است، لازم است که بتوانیم خیلی سریع از یک فکر به فکر دیگر و از یک وظیفه به وظیفه دیگر منتقل شویم. این مهارتی است که افزایش آن میتواند به درک مسائل پیچیده، کارایی...

چگونه از دسترسی به درایوها در ویندوز جلوگیری کنیم

محسن آقاجانی

ترفند ویندوز 10

اگر کامپیوتر شخصی شما آنقدرها هم شخصی نیست و دیگرانی هم هستند که از آن استفاده میکنند، یکی از روشهای افزایش سطح حريم خصوصی جلوگیری از دسترسی به درایوهایی خاص در کامپیوتر شما است. در ویندوز شما میتوانید به راحتی دسترسی به یک درایو مشخص را محدود کنید تا دیگران نتوانند به داده...

چگونه باید Windows Server Core 2019 را مدیریت و پیکربندی کنیم؟

حمیدرضا تائبی

فناوری شبکه

مایکروسافت به سرپرستان شبکه اجازه میدهد به سادهترین شکل Server Core که فاقد رابط گرافیکی است را مدیریت کنند، به آن آدرس آیپی اختصاص دهند، نام سرور را تغییر دهند و آنرا جزیی از دامنه کنند.

چگونه سورسکد برنامهها را روی لینوکس به یک فایل اجرایی تبدیل کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

گیتهاب بزرگترین مخزن سورسکدهای جهان است. سایتی که تمامی شرکتهای نرمافزاری بزرگ و کوچک و توسعهدهندگان حرفهای و آماتور سورس کد نرمافزارهای منبع باز خود را روی آن قرار میدهند. بیشتر نرمافزارهای منبع بازی که روی گیتهاب در اختیار کاربران قرار دارند، فاقد فایل اجرایی و...

چگونه ضمایم جیمیل را در گوگل درایو ذخیره کنیم

محسن آقاجانی

ترفند ایمیل

اگر چه شما میتوانید با باز کردن یک پیام در کلاینت جیمیل گوگل به فایلهای ضمیمه شده به آن دسترسی پیدا کنید، اما این کار زمانی که تعداد این ایمیلها افزایش پیدا میکند چندان راحت نیست. در چنین شرایطی شما به یک مکان متمرکز برای دسترسی به اسناد و عکسهای ذخیره شده نیاز دارید. برای...

یادگیری و خودسازمانیابی مغز، الگوهایی برای ساخت کامپیوترهای آینده

علی حسینی

عصرشبکه

تولید پردازندههای کامپیوتری با رویکرد فعلی نمیتواند مدت زیادی ادامه یابد و این موضوع سبب شده تا گونار توفتی، استاد فناوریهای رایانه دانشگاه علم و فناوری نروژ، برای ساخت رایانهها روش کاملا جدیدی پیشنهاد دهد؛ روشی که از مغز انسان و البته نانوفناوری الگو میگیرد.

چگونه در ویندوز 10 دادههای شخصی را پاک و از حریم خصوصی خود محافظت کنیم؟

ترفند کامپیوتر, ترفند ویندوز 10, پرونده ویژه

سیستمعاملها همانند مرورگرها گزینههایی در ارتباط با حریم خصوصی دارند. گزینهها و تنظیمات این بخش به کاربران اجازه میدهد روی حریم خصوصی خود نظارت داشته باشند و به شرکتهای نرمافزاری اجازه میدهند دادههایی در ارتباط با کاربران و سلایق آنها جمعآوری کنند.در این مقاله به سراغ...

صفحهها

Apache یا Nginx،کدام وبسرو بهتر است؟

وبسرور (Web Server)، نرمافزاری است که بر روی یک سرور اجرا میشود و وظیفه پاسخگویی به درخواستهای HTTP ارسالشده توسط کلاینتها را دارد. با استفاده از وبسرور، صفحات وب و محتواهای دیگری که در یک وبسایت قرار دارند، برای کاربرانی که از اینترنت استفاده میکنند، در دسترس قرار می...

22/02/1403 - 03:55

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

Scanner در جاوا چیست و چه قابلیتهایی در اختیار ما قرار میدهد؟

در جاوا، Scanner یک کلاس است که به برنامهنویس امکان میدهد تا دادههای ورودی را از منابع مختلف مانند کنسول (System.in)، فایل، و حتی رشتهها بخواند. این کلاس در بسته java.util قرار دارد و به طور گستردهای برای خواندن ورودی های کاربر استفاده میشود.

حمیدرضا تائبی

01/05/1403 - 10:30