تیمی از پژوهشگران آزمایشگاه امنیتی کین در کشور چین موفق شدند یک دستگاه خودرو تسلا مدل اس را از طریق مرورگر نصب شده در این ماشین مورد سوء استفاده قرار دهند. در حالی که پژوهشگران این آزمایشگاه با تیم امنیتی شرکت تسلا به منظور رفع آسیبپذیریها قبل از آنکه هکرها هرگونه خرابکاری را به واسطه آسیبپذیریها ترتیب دهند، تعامل نزدیکی دارند، اما این حمله نشان داد، مولفههای مختلف ماشین تسلا نفوذپذیر هستند.

ترمز، سانروف و سیستم چندرسانهای از جمله مولفههایی هستند که هک کردن آنها از کیلومترها دورتر امکانپذیر است. در این مکانیزم حمله هکرها سامانههای ارتباطی ماشین تسلا را به یک هاتاسپات وای فای مخرب متصل کردند. تیم کین موفق شدند با استفاده از مرورگر وب نصب شده درون این وسیله نقلیه به سامانههای کنترلی این ماشین از طریق گذرگاه CAN سرنام Controller Area Network دست پیدا کنند.

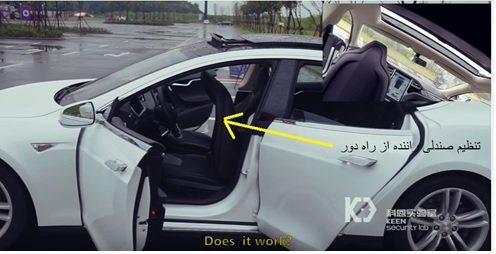

آنچنان که این تیم در ویدوی خود نشان دادهاند، آنها موفق شدند از راه دور در سامانه جیپیاس جستجویی انجام داده، تجهیزات سرگرمی، صفحهنمایش و ترمز ماشین را کنترل کنند.

جالب آنکه این تیم در حالیکه 12 مایل از ماشین هدف دورتر بودند، موفق شدند تمامی این کارها را انجام دهند. آنها حتا صندلی ماشین را از راه دور تنظیم کردند و سانروف را از راه دور باز کردند.

نویسنده سایت ورج به نکته جالبی در این ارتباط اشاره کرده است، شرایطی که برای این سوء استفاده مهیا شده بود، نسبتا خاص بود، اما موضوع پیچیدهای نیست، اگر تصور کنید این چنین اتفاقی در دنیای واقعی و از سوی هکرها به مرحله اجرا در آمده بود و آنها ماشین شما را به یک وایفای مخرب متصل میکردند.

تسلا ده روز بعد از دریافت گزارش آزمایشگاه امنیتی کین، وصله مربوطه را ارائه کرد. تسلا در این ارتباط گفت: «پژوهش فوق بیاننگر این موضوع است که این مشکل تنها در زمان بهکارگیری مرورگر وب رخ داده و ماشین هدف به لحاظ فیزیکی در نزدیک هکرها قرار داشته و به یک هاتاسپات فای وای مخرب متصل شده است. برآورد واقعبینانه این است، مشتریان ما در دنیای واقعی کمتر در معرض این چنین خطراتی قرار دارند، اما این به معنای آن نیست که ما از پاسخگویی سریع شانه خالی کنیم. ما با جامعه پژوهشگران امنیتی به منظور آزمایش محصولات خود تعامل نزدیکی داریم و همین موضوع باعث شده است تا مشکلات احتمالی که ممکن است مشتریان ما را در معرض خطر قرار دهند به حداقل برسند. ما برای این گروه امنیتی پاداش ویژهای در نظر گرفتهایم تا حمایت خود را از این چنین پژوهشهای مثبتی نشان دهیم.»

در حالیکه آزمایشگاه امنیتی کین از ارائه جزییات بیشتر در ارتباط با این هک خودداری کرده است، اما مهم است به این نکته اشاره کنیم که مالکان این چنین ماشینهایی نباید احساس خطر کنند به دلیل اینکه هکرهای کلاه سفید تا وقتیکه وصلههای مربوط برای ترمیم آسیبپذیریها ارائه نشوند، بهطور علنی جزییات مربوط به اکسپلویتها را منتشر نمیسازند و همواره بازه زمانی را برای پاسخگویی شرکت هدف تعیین میکنند.

ماهنامه شبکه را از کجا تهیه کنیم؟

ماهنامه شبکه را میتوانید از کتابخانههای عمومی سراسر کشور و نیز از دکههای روزنامهفروشی تهیه نمائید.

ثبت اشتراک نسخه کاغذی ماهنامه شبکه

ثبت اشتراک نسخه آنلاین

کتاب الکترونیک +Network راهنمای شبکهها

- برای دانلود تنها کتاب کامل ترجمه فارسی +Network اینجا کلیک کنید.

کتاب الکترونیک دوره مقدماتی آموزش پایتون

- اگر قصد یادگیری برنامهنویسی را دارید ولی هیچ پیشزمینهای ندارید اینجا کلیک کنید.

نظر شما چیست؟