بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

هاست وردپرس، آیندهای روشن برای وبسایتهای در حال رشد

اگر شما هم از جمله کسانی هستید که میخواهند در فضای آنلاین موفق شوند، بدون شک با وردپرس آشنایی دارید. وردپرس، سیستم مدیریت محتوای محبوب کاربران است که امکانات جذاب و متنوعی را برای راهاندازی وبسایتها در اختیار شما قرار میدهد.

29/09/1403 - 12:00

چگونه از دوربین گوشی برای ترجمه استفاده کنیم

پیروز شهنازی

ترفند موبایل, ترفند آیفون, ترفند اندروید

آیا ترجمه با دوربین گوشیهای هوشمند امکان پذیر است؟ بله! شما هم میتوانید از دوربین گوشی هوشمند خود برای ترجمه عبارات و متون از زبانهای مختلف استفاده کنید. در این مقاله قصد داریم به شما نشان دهیم که چگونه به کمک نرمافزار Google Translate و با استفاده از دوربین گوشی همراه خود...

اگر به دنبال برنامهنویسی یادگیری ماشین با پایتون هستید از این 10 کتاب غافل نشوید

حمیدرضا تائبی

کارگاه, برنامه نویسی

هوش مصنوعی و موضوعات زیر مجموعه این فناوری بازار بسیار داغی دارند و اغلب توسعهدهندگان دوست دارند در این مسیر گام بدارند. پایتون اصلیترین انتخاب در این زمینه است که به افراد علاقهمند به مبحث یادگیری ماشین اجازه میدهد کدهای خود را به سادهترین شکل نوشته و از مزایای بالقوه این زبان...

چگونه اسنپ بگیریم؟ راهنمای نصب و درخواست تاکسی

سجاد صبح خیز

اپلیکیشن

حتماْ همه شما تاکنون اسم این برنامه محبوب را شنیدهاید. اسنپ! به واقع این برنامه یکی از پرطرفدارترین اپلیکیشنهای تردد آنلاین محسوب میشود. امروزه تقریبا هرکسی که با گوشی هوشمند سر و کار داشته باشد، اسنپ را در گوشی خود نصب دارد. در این مقاله سعی داریم به شما آموزش دهیم که چگونه...

سیستم پرداخت حقوق و مزایا چیست و چرا سازمانها به آن نیاز دارند؟

حمید نیکروش

پرونده ویژه

سیستم پرداخت حقوق و مزایا (Payroll) به فرآیندی اشاره دارد که در آن کارفرما به کارمند خود بابت کاری که انجام داده پول پرداخت میکند. هر شرکت یا کسبوکاری که فردی را به عنوان کارمند استخدام میکند، ملزم است از یک فرآیند مشخص پرداخت حقوق و دستمزد استفاده کند. گاهی اوقات پرداخت...

چگونه وایفای لپ تاپ را روشن کنیم؟

حمید نیکروش

ترفند, ترفند کامپیوتر, ترفند ویندوز 10, لپ تاپ

سه روش برای روشن کردن وایفای در ویندوز 10 وجود دارد: با ارسال فرمان از طریق کیبورد، از طریق منوی وایفای، یا از طریق اپ Settings. برای اینکه بیشتر با این سه روش آشنا شوید با ما همراه باشید.

چگونه سویبچ سیسکو را ریست کنیم

محسن آقاجانی

فناوری شبکه

سوییچ 2960 سیسکو، یکی از پرکاربردترین سویچهای لایه دو سیسکو در سازمانها و شرکتها است. این سویچ در مدل 3 لایهای سیسکو در لایه Access مورد استفاده قرار میگیرد. به این معنا که سیستمهای کاربران، دوربینهای مداربسته و دستگاههایی که نیاز به برقراری ارتباط با شبکه دارند به این...

چگونه یک فایل را در پایتون حذف کنیم

محسن آقاجانی

برنامه نویسی

اگر چه شما میتوانید با استفاده از ویرایشگر پایتون اطلاعات درون فایلها را پاک کنید، اما گاهی اوقات پیش میآید که شما دیگر به کل فایل احتیاجی ندارید. در چنین شرایطی میتوانید با استفاده از ماژول os در پایتون فایل مورد نظر را حذف کنید.

آموزش CEH (هکر کلاه سفید): مبانی شبکههای بیسیم و مخاطرات امنیتی آنها

حمیدرضا تائبی

امنیت

آمارها نشان میدهند که سازمانها و شرکتهای بزرگ به تدریج به سمت پیادهسازی شبکههای بیسیم خواهند رفت، زیرا مشکلات رایج شبکههای محلی سنتی مبتنی بر کابل را ندارند و در مقایسه با شبکههای سنتی به شکل قابل توجهی هزینهها را کاهش میدهند. شبکه محلی بیسیم (WLAN) متشکل از دو...

چگونه هات اسپات (hotspot) یا نقطه اتصال همراه را در اندروید و آیفون فعال کنیم؟

محسن آقاجانی

ترفند موبایل, فناوری شبکه

اگر به هر دلیلی اتصال اینترنت شبکه خانگی شما قطع شده است، و یا به خانه جدیدی نقل مکان کردهاید که اتصال اینترنت ثابت در آن وجود ندارد، میتوانید با استفاده از قابلیت هات اسپات (hotspot) گنجانده شده درون گوشی موبایل خود آن را به یک روتر بیسیم تبدیل کرده و اینترنت موبایل خود را...

چگونه با Cisco WebEx کنفرانسهای ویدیویی از راه دور برگزار کنیم؟

حمیدرضا تائبی

فناوری شبکه, پرونده ویژه

شیوع ویروس کرونا باعث شد تا برخی نرمافزارهای خاصمنظوره که توجه چندانی به آنها نمیشد به یکباره مورد توجه شرکتها و افراد قرار گیرند. نرمافزارهایی که به کسبوکارها و افراد اجازه میدهند از راه دور با یکدیگر به تعامل پرداخته و کارهای تجاری را انجام دهند. برخی از شرکتها به...

آشنایی با سوییچ 24 پورتی F1126P شرکت آیپیکام

فناوری شبکه

F1126P یک سوییچ PoE غیر مدیریتی با 24 پورت با سرعت پورت 10/100 مگابیت بر ثانیه از نوع Base-TX RJ45، یک پورت 10/100/1000 مگابیت بر ثانیه Base-T RJ45 و 1 پورت 1000 مگابیت بر ثانیه Base-TX RJ45 است.

آموزش نصب adobe connect برای شرکت در کلاسهای آنلاین و از راه دور

کارگاه

شیوع ویروس کرونا باعث تغییر و تحولات بسیاری در حوزههای مختلف به ویژه آموزش شده است. آموزشگاههایی که تا پیش از این تنها روی آموزش حضوری تاکید داشتند به منظور رعایت پروتکلهای بهداشتی و فاصلهگذاری اجتماعی مجبور شدند به شیوه آموزش از راه دور روی آورند. همین مسئله باعث شده تا...

صفحهها

پروتکل اترنت چیست و چه ویژگیهایی دارد؟ راهنمای کامل

پروتکل اترنت (Ethernet) زبان مشترکی است که دستگاههای مختلف در یک شبکه برای برقراری ارتباط از آن استفاده میکنند. این پروتکل، قوانین و استانداردهایی را تعریف میکند که نحوه انتقال دادهها بین دستگاههایی مانند کامپیوترها، سرورها، روترها و سویچها را مشخص میکند. به عبارت سادهتر...

حمیدرضا تائبی

30/08/1403 - 04:15

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

کتابخانه Requests در پایتون چیست و چه کاربردی دارد؟

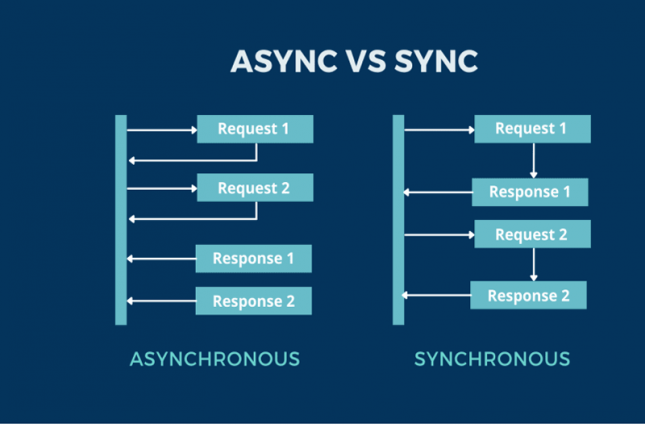

کتابخانه Requests در پایتون، یک ابزار قدرتمند و ساده برای ارسال درخواستهای HTTP و دریافت پاسخ از سرورهای وب است. این کتابخانه به شما امکان میدهد تا با استفاده از کد پایتون، به راحتی با APIهای مختلف تعامل کنید، دادهها را از صفحات وب استخراج کنید و به طور کلی با دنیای وب به...

حمیدرضا تائبی

29/07/1403 - 14:25