ما در عصری زندگی میکنیم که در آن حملات سایبری در یک قدمی ما قرار دارند. حتی یک مایکرویو یا یخچال هوشمند نیز این پتانسیل را دارند تا به سلاحی در دست مجرمان تبدیل شوند. اما در مقیاس کلان با مفهومی به نام حمله سایبری سازمان یافته علیه شرکتهای بزرگ و دولتها روبهرو هستیم. حملاتی که در آن طیف گستردهای از تجهیزات هوشمند و کامپیوترها سازماندهی میشوند تا به یکباره زیرساختهای حیاتی را مورد هجوم قرار داده و فرآیند خدماترسانی آنها را مختل کنند. در چنین شرایطی راهکارهای مختلفی برای محافظت از زیرساختها وجود دارد که خدمات ابری و به ویژه سرویسهای تحویل محتوا نقش بسزایی در این زمینه دارند.

حملات سایبری پیشینهای بیش از یک قرن دارند

در سال 1903 گوگیلمو مارکونی (Guglielmo Marconi) که از او به عنوان پدر ارتباطات رادیویی مدرن نام میبرند، تصمیم گرفت دستاورد شگفتانگیز خود را در یک نمایش بزرگ در آکادمی علوم سلطنتی انگلستان ارائه کند. قرار بود مارکونی از نقطهای حدود ۵۰۰ کیلومتر دورتر، واقع در صخرههای پلدو، یک پیام مورس را بهصورت رادیویی ارسال کند و این پیام در سالن نمایشی در لندن دریافت شود. اما نمایش آنگونه که برنامهریزیشده بود پیش نرفت و قبل از اینکه مارکونی شروع به ارسال پیام کند، یک پیام مورس مشابه عبارت زیر توسط اپراتور تلگراف در سالن دریافت شد:

“Rats rats rats rats. There was a young fellow of Italy, who diddled the public quite prettily.”

چهار روز بعد روزنامه تایمز لندن یک نامه از نویل ماسکلین (Nevil Maskelyne) منتشر کرد که در آن به ارسال پیام به دستگاه مارکونی اعتراف کرده و ذکر کرده بود که این کار را بهمنظور نشان دادن مشکل امنیتی راهکار مارکونی انجام داده است. این اتفاق در واقع نخستین نفوذ ثبتشده در تاریخ سایبری است. شاید در آن زمان کمتر کسی میتوانست تصور کند که حدود یک قرن بعد نفوذهای سایبری به یکی از بزرگترین دغدغههای تمام کشورهای دنیا تبدیل خواهد شد. در سالهای اخیر که بیش از صدسال از آن واقعه میگذرد، شاهد شکلگیری انواع مختلفی از جنگهای سایبری بینالمللی در دنیا بودهایم، بهگونهای که در هر لحظه احتمالاً دهها، صدها و شاید هزاران عملیات سایبری در جریان است که هر کدام از آنها با حمایت یک (چند) کشور علیه یک (چند) کشور دیگر طراحی و اجرا میشوند. از مهمترین ویژگیهای جنگهای سایبری در مقایسه با جنگهای فیزیکی میتوان به قابلیت بالای ناشناس ماندن مهاجمان، هزینه نسبتا پایین تحقیق و توسعه و عدم وجود قوانین شفاف بینالمللی برای محکوم کردن دولتهای مهاجم اشاره کرد. تعداد و تنوع بالای حملات سایبری، چالش بزرگ دفاع سایبری را برای کشورها و از جمله کشورهایی که در این زمینه فعالتر هستند، به همراه داشته است. حملات سایبری دولتی میتواند با اهداف مختلفی چون ایجاد اختلال در زیرساختهای حیاتی کشورها، سرقت فناوریهای مهم و جاسوسی از سایر کشورها انجام شود. ایران نیز از جمله کشورهایی است که در این زمینه اتفاقات زیادی را تجربه کرده؛ چه از نظر حملات سنگین و پیچیدهای که در سالهای اخیر علیه ایران انجامگرفته و چه از نظر پدافندهایی که ایران نسبت به آن اقدام کرده است. پس از وقوع این دست از حملات بود که مسئله دفاع یا پدافند سایبری در ایران موردتوجه ویژه قرار گرفت و بودجههای قابلتوجهی در این راستا به سازمانهای دولتی و شرکتها اختصاص داده شد.

متداولترین نوع حملههای سایبری

حملات سایبری در دنیای واقعی بسیار متنوع هستند، بهگونهای که با توجه به میزان دانش و خلاقیت مهاجمان یک حمله سایبری میتواند شکلهای مختلفی به خود بگیرد. در واقع به همین دلیل است که سازمانها باید سازوکار دفاعی چندلایهای را بهمنظور مقابله با انواع مختلف تهدیدات سایبری طراحی و پیادهسازی کنند. انواع حملات سایبری را میتوان با توجه به ویژگیهای حمله، روشهای مورد استفاده مهاجمان، اهداف حمله و ... به روشهای گوناگون دستهبندی کرد. بهطور مثال، گروهبندی را میتوان بر اساس حملات سمت سرور و حملات سمت کاربر، حملات سایبری در زمینه شبکه، حملات سایبری در زمینه سرویسهای مبتنی بر وب و انواع دستهبندیهای دیگر انجام داد. در مقیاس کلان و در سطح حاکمیتی حملاتی وجود دارند که نوک پیکان آنها دولتها و سازمانهای دولتی را هدف قرار دادهاند. از متداولترین نوع حملههای سایبری به موارد زیر میتوان اشاره کرد.

بدافزارها (malware)

واژه بدافزار به نرمافزارهای مخرب اشاره دارد. در تعریف ساده بدافزار هرگونه قطعه یا مولفه نرمافزاری است که با هدف آسیب رساندن به دادهها، دستگاهها یا مردم نوشته شده است. مجرمان سایبری بدافزارها را با هدف گسترش دسترسی، سرقت اطلاعات، کسب درآمد نامشروع پیادهسازی کرده و به درون زیرساختهای یک سازمان ارسال میکنند.

فیشینگ (Phishing)

فیشینگ گونهای از حملات سایبری است که پایه و اساس آن بر مهندسی اجتماعی و سوءاستفاده از اعتماد مردم قرار دارد. در حالت عادی و مرسوم این مدل، ایمیلی در ظاهر از جانب سطوح مدیریتی رده بالا برای یکی از کارمندان سازمان یا نهاد ارسال میشود و اعلام میدارد که ضمیمه ایمیل بیلان کاری یا گزارش مالی سازمان در بازه شش ماهه سال است. زمانی که کاربر ایمیل یاد شده را باز کند، با توجه به ایدهای که هکر روی آن متمرکز بوده، ماکروهای مخرب، بدافزارهای همراه با ضمیمه، کیلاگرها یا هرگونه بدافزار دیگری روی سامانه کاربر اجرا شده و به سرقت گذرواژهها و نام حسابهای کاربری پرداخته یا کاربر را به سمت سایتهای جعلی هدایت میکنند. فیشینگ قلابدار گونه خاصی از این بردار حمله است.

حمله تزریق کد ساختارمند محاورهای (SQL Injection)

مهاجم با سوءاستفاده از انواع آسیبپذیریهای مرتبط با بانکهای اطلاعاتی مبتنی بر SQL، کد مخرب خود را توسط سرور SQL اجرا میکند. بهطور مثال، اگر در یک وبسایت سرور SQL در برابر حمله تزریق کد آسیبپذیر باشد، ممکن است مهاجم کد خود را در کادر متنی جستوجوی موجود در وبسایت بنویسد و سرور SQL را مجبور کند تا تمام گذرواژههای ذخیرهشده را روی سایت نمایش دهد.

حمله تزریق اسکریپت از طریق سایت (Cross-Site Scripting/XSS)

این مدل حملات نیز از طریق تزریق کدهای مخرب انجام میشوند، با این تفاوت که در اینجا خود وبسایت هدف مستقیم حمله نیست. در واقع هنگامیکه کاربر با استفاده از مرورگر اینترنتی خود از وبسایت آلوده بازدید میکند، کد مخرب روی رایانه کاربر اجرا خواهد شد. بهطور مثال، در صورت آسیبپذیر بودن یک وبسایت مهاجم میتواند کد مخرب موردنظر خود را در بخش نظرات کاربران ذخیره کند تا هرگاه کاربری از این بخش سایت بازدید کرد کد بهصورت خودکار روی رایانه آن کاربر اجرا شده و اطلاعاتی را که پس از آن توسط کاربر وارد میشود، به سرقت ببرد.

حمله منع سرویس (Denial of Service)

در این موارد مهاجم با استفاده از روشهای مختلف مانند بهرهگیری از یک آسیبپذیری و ارسال حجم بالای ترافیک توسط هزاران یا حتی میلیونها رایانه به سمت سرویس وب قربانی تلاش میکند تا آن را از سرویسدهی خارج کرده یا حداقل در سرویسدهی آن اختلال ایجاد کند.

حمله مرد میانی (Man in the Middle)

در این نوع حملات مهاجم تلاش میکند تا با روشی مانند اجرای حملات سرقت نشست (Session Hijacking)، بین کاربر و سرور قرارگرفته و دادههای در حال تبادل را شنود کند. بهاینترتیب، مهاجم میتواند به اطلاعات محرمانه دسترسی پیدا کند یا از دادههایی که به دست آورده در حملات بعدی علیه کاربر قربانی استفاده کند.

استفاده مجدد از اطلاعات اعتباری (Credential Reuse)

از آنجا که بین کاربران وب (البته به اشتباه) بسیار متداول است که از یک نام کاربری و رمز عبور مشابه در وبسایتها و سرویسهای وب مختلف استفاده کنند، ممکن است مهاجمان با استفاده از اطلاعات هویتی نشت شده از یک وبسرویس تلاش کنند تا بهحساب کاربران وبسایتهای دیگر دسترسی پیدا کنند.

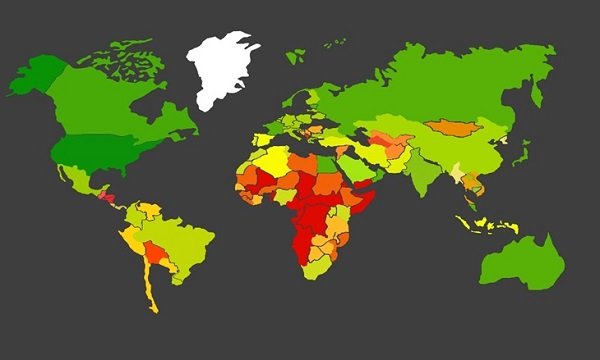

علاوه بر موارد فوق، از ترکیب حملات شرح داده شده، امکان طراحی سناریوهای حمله بسیار متنوعی وجود دارد. از طرفی میزان آمادگی کشورهای مختلف دنیا برای مقابله با این حملات بسیار متفاوت است. بهعنوانمثال، در گزارش اتحادیه بینالمللی مخابرات (ITU) با عنوان شاخص جهانی امنیت سایبری در سال 2017، میزان تعهد دولتهای مختلف عضو این اتحادیه (متشکل از 193 کشور) در نقشه حرارتی زیر نمایش دادهشده است. رنگ سبز پررنگ به معنای بالاترین میزان تعهد و رنگ قرمز به معنای کمترین سطح تعهد است. (شکل یک) این اتحادیه رتبه 60 را به ایران اختصاص داده است. اکنون که به شکل مختصر پیشزمینهای اولیه در ارتباط با گونههای مختلفی از حملات سایبری به دست آورید، وقت آن رسیده تا با سازوکارهای امنیتی ابر برای مقابله با این تهدیدات آشنا شوید.

شکل 1

امنیت ابری

امروزه، تقریباً تمام سازمانهای دولتی و کسبوکارهای خصوصی، بخش قابلتوجهی از خدمات خود را بهصورت الکترونیک و در فضای سایبری به کاربران ارائه میدهند. از سوی دیگر، مفهوم ابر و منابع ابری (شامل پردازش، ذخیرهسازی و انواع خدمات ابری) بهسرعت در حال گسترش است، بهگونهای که در بسیاری از کشورها فضای کسبوکار و راهکارهای خدمات دولتی را متحول کرده است. از یکسو با توجه به مواردی که در مقدمه شرح داده شد و از سوی دیگر گسترش روزافزون خدمات دولتی و خصوصی در فضای اینترنتی، نیاز به تامین امنیت سایبری در مقابل مهاجمان و بهخصوص گروههای مهاجم تحت حمایت دولتها بیشازپیش احساس میشود. از طرفی تامین تجهیزات و خدمات پیشرفته امنیتی بسیار پرهزینه بوده و مدیریت و نگهداری از امنیت چند لایه نیاز به استفاده از متخصصان امنیتی در تمام سازمانها و شرکتهای خصوصی خواهد داشت. با توجه به موارد ذکرشده، یکی از انواع خدمات ابری که در سالهای اخیر بسیار مورد استقبال قرارگرفته، امنیت بهعنوان خدمت SECaas سرنام (Security as a service) است که ما در این مقاله آن را خدمات امنیت ابری مینامیم. شرکت PWC در گزارش سال 2016 در خصوص بررسی راهکارهای مورداستفاده توسط سازمانهای کانادایی برای مقابله با تهدیدات روزافزون سایبری و مقایسه آن با سایر کشورهای دنیا اعلام کرد، بیش از 60 درصد سازمانهای کانادایی و سازمانهای دنیا از راهکارهای امنیت ابری استفاده میکنند. جزییات این اطلاعات در شکل دو نشان داده شده است. در واقع، خدمات امنیت ابری یک مدل از خدمات پردازش ابری است که خدمات مختلف امنیت سایبری را بهصورت مدیریت شده و از طریق اینترنت برای کاربران فراهم میکند.

شکل 2

خدمات امنیت ابری چه دستاوردهایی برای سازمانها و شرکتها به ارمغان میآورند.

از شاخصترین مزایای بهکارگیری خدمات امنیت ابری میتوان به موارد زیر اشاره کرد:

کاهش هزینه: خدمات امنیت ابری بهمراتب هزینه سالانه کمتری نسبت به خرید سختافزارهای امنیتی و لایسنسهای سالیانه آنها خواهد داشت.

سهولت استفاده و مدیریت: یک سرویسدهنده ابری، تمام خدمات امنیت ابری شامل مدیریت عمومی سرویس و سیاستهای امنیتی را ارائه میدهد؛ بنابراین سازمانها به استخدام نیروهای متخصص امنیت بهمنظور مدیریت سرویسهای امنیت خود نیاز نخواهند داشت یا حداقل به تعداد متخصص کمتری نیاز دارند.

بهروزرسانی مستمر: سازمانها در صورت استفاده از خدمات امنیت ابری، میتوانند نسبت به بهروز بودن سرویسها در برابر تهدیدات سایبری روز اطمینان داشته باشند و به مدیریت بهروزرسانی این سرویسها نیازی ندارند.

بهرهمند شدن از دانش متخصصان بیرون سازمان: یک سازمان با استفاده از سرویسهای امنیت ابری بهعنوان یکلایه امنیت، در واقع در کنار سرویس مورد نظر از دانش سایبری متخصصان شرکت ارائهدهنده خدمات ابری بهمنظور مقابله با حملات بهره خواهد بود.

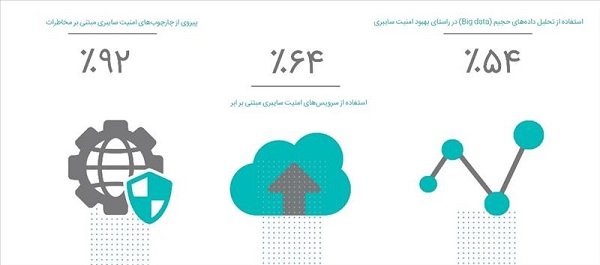

بر اساس تحقیقی که شرکت F5 در سال 2015 میلادی از 30 شرکت مختلف انجام داده، میزان رغبت آنها به انواع مختلف سرویسهای امنیت ابری در شکل سه نشان داده شده است. در این میان شبکه توزیع محتوا CDN (سرنام Content Delivery Network) راهکاری قدرتمند در راستای از بین بردن یا کاهش مخاطرات ناشی از انواع حملاتی که پیشتر به آن اشاره شد.

شکل 3

کاربردهای شبکه توزیع محتوا (CDN) در مقابله با حملات سایبری

با توجه به پیچیدگی و تنوع بسیار بالای حملات، برای مقابله با انواع تهدیدات، نیاز به تشکیل یک گروه امنیتی واجد تخصصهای گوناگون توسط سازمانها بهشدت احساس میشود. تشکیل چنین گروهی برای هر سازمانی بسیار دشوار و هزینهبر خواهد بود و یکی از دلایل استقبال سازمانها و شرکتها از راهکارهای امنیت ابری برای مقابله با همین مشکل است. بخشی از راهکارهای امنیت ابری در شبکههای توزیع محتوا قابلارائه است. بهطورکلی، یک شبکه توزیع محتوا میتواند با حملاتی مانند مرد میانی یا شنود اطلاعات، حملات منع سرویس انکار شده و غیره (درواقع انواع مختلف حملات به سرویسهای مبتنی بر وب) مقابله کند. البته انواع خدمات امنیت ابری ارائهشده توسط هر شرکت ارائهدهنده راهکارهای توزیع محتوا متفاوت بوده و حتی برخی از این شرکتها هیچگونه خدمات امنیتی را در راهکار خود ارائه نمیکنند؛ بهعبارتدیگر، راهکارهای امنیت ابری جزو خدمات ذاتی تمام شبکههای توزیع محتوا نیستند. بررسی خدمات امنیتی ارائهشده توسط شرکتهای مختلف خارج از موضوع این مقاله بوده و در اینجا تنها به بررسی انواع خدمات امنیت ابری قابلارائه در یک شبکه توزیع محتوا پرداختهشده است. مهمترین راهکارهای امنیت ابری قابلارائه در شبکههای توزیع محتوا به شرح زیر است:

سامانه جلوگیری از حملات منع سرویس توزیع شده: شبکه توزیع محتوا میتواند از انواع مختلف حملات نقض خدمت در لایههای مختلف شبکه جلوگیری کند.

• دیواره آتش ابری: مشابه دیوار آتشهای تجاری وظیفه کنترل دسترسی به سرویسهای مختلف را بر اساس آدرس کاربر یا سایر ویژگیها بر عهده دارد.

• دیواره آتش وب WAF (سرنام Web Application Firewall): وظیفه تشخیص و مقابله با انواع حملات را در لایه کاربردی (مانند SQLi، XSS و ...) بر عهده دارد.

پشتیبانی از SSL/TLS و HSTS: امروزه، اهمیت استفاده از پروتکلهای امن بر کسی پوشیده نیست و در همین راستا استفاده از پروتکل

HTTPS بهجای HTTP در تراکنشهای مختلف تحت وب به یک استاندارد تبدیلشده است. پروتکل HSTS نیز استفاده از پروتکل HTTPS را اجباری میکند تا امکان سرقت دادههای محرمانه کاربران به حداقل برسد.

شکل 4

راهکارهایی برای بهکارگیری ایدهآل سازوکارهای امنیت ابری

با توجه به قابلیتهای ذکر شده و انواع حملات متداول سایبری که در بخش قبل شرح داده شد، در جدول یک انواع حملاتی که شبکه توزیع محتوا قابلیت مقابله با آنها را دارد، ارائهشده است. با توجه به تنوع حملات و لزوم طراحی یک سازوکار دفاعی چندلایه در سازمانها، هر سازمان بر اساس عواملی چون میزان اهمیت امنیت سایبری دادههای موجود، بودجه سایبری و ...، دو روش کلی را برای بهرهبرداری از راهکارهای امنیت ابری پیش رو دارد. روش اول این است که سازمانها میتوانند بخشی از لایههای امنیتی خود را بهطورکلی به ارائهدهندگان سرویسهای امنیت ابری انتقال داده و به توان سایبری این شرکتها تکیه کنند. در روش دیگر آنها میتوانند از این خدمات بهعنوان یک لایه دفاعی، اضافه بر لایهها و راهکارهای امنیتی درونسازمانی خود و در راستای افزایش قابلیت دفاع سایبری سازمان بهرهبرداری کنند. البته قابل ذکر است که پیادهسازی ترکیبی از این دو روش نیز امکانپذیر است. بهطور مثال، یک سازمان میتواند تجهیزات دیوار آتش خود را داشته باشد، بهطور همزمان هم تجهیزات WAF داشته باشد و هم از WAF ابری استفاده کند و در خصوص مقابله با حملات نقض خدمت توزیعشده تنها بر راهکارهای امنیت ابری تکیه کند. همانگونه که قبلاً هم ذکر شد استفاده از خدمات امنیت ابری فارغ از اینکه با چه دیدگاهی انجام شود، سازمان را از دانش یک گروه متخصص در بیرون از سازمان بهرهمند خواهد کرد که بهنوبه خود میتواند تاثیر بسزایی را در مقابله با طیف وسیعتری از حملات به همراه داشته باشد.

نویسنده:مجتبی مصطفوی، کارشناس امنیت سایبری، شرکت ابر آروان

ماهنامه شبکه را از کجا تهیه کنیم؟

ماهنامه شبکه را میتوانید از کتابخانههای عمومی سراسر کشور و نیز از دکههای روزنامهفروشی تهیه نمائید.

ثبت اشتراک نسخه کاغذی ماهنامه شبکه

ثبت اشتراک نسخه آنلاین

کتاب الکترونیک +Network راهنمای شبکهها

- برای دانلود تنها کتاب کامل ترجمه فارسی +Network اینجا کلیک کنید.

کتاب الکترونیک دوره مقدماتی آموزش پایتون

- اگر قصد یادگیری برنامهنویسی را دارید ولی هیچ پیشزمینهای ندارید اینجا کلیک کنید.

نظر شما چیست؟