بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

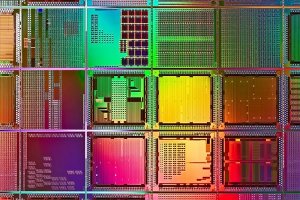

بررسی نقاط ضعف و قوت پردازنده های ARM و X86 از منظر امنیت

پردازندههای با معماری ARM به دلیل گستردگی استفاده در دستگاههای موبایل، IoT، و برخی سرورها، به یکی از اهداف اصلی حملات امنیتی تبدیل شدهاند. در این مقاله، به بررسی مهمترین حملات و مشکلات امنیتی پردازندههای ARM پرداخته و مقایسهای امنیتی بین این معماری و معماری x86 انجام شده...

10/06/1403 - 17:10

کمک هوشمصنوعی به تشخیص زودهنگام بیماری همهگیر بعدی

حمیدرضا تائبی

هوش مصنوعی

اگر قرار است هوش مصنوعی این ظرفیت را داشته باشد تا پیش از شیوع بیماری همهگیر بعدی به ما در تشخیص زودهنگام یک بیماری مسری دیگر کمک کند، باید تغییرات اساسی در شیوه بهکارگیری فناوریهای روز اعمال شود. تغییراتی که ممکن است چندان مورد طبع برخی از افراد نباشد.

آغاز همکاری «لحظهنگار» و «ابر آروان» برای عرضهی خدمات پایدارتر

گزارش آگهی

با مهاجرت کامل زیرساخت فنی لحظهنگار به زیرساخت ابری آروان، از این پس محصول پخش زندهی اینترنتی لحظهنگار با پشتوانهی فنی ابر آروان سرویسدهی میکند و این کسبوکار با تمرکز بیشتری به توسعهی کسبوکار و توسعهی فیچرهای جدید خواهد پرداخت.

پنجمین دوره مسابقات ICT Challenge دانشگاه صنعتی شریف 12 و 13 تیرماه برگزار میشود

اخبار ایران

حضور بیش از 200 نفر از برنامه نویسان حرفه ای کشور در پنجمین دوره مسابقات چالش های حوزه فناوری اطلاعات و ارتباطات دانشگاه صنعتی شریف.

چگونه روی ویندوز 10 پین (PIN) بگذاریم

سجاد صبح خیز

ترفند, ترفند ویندوز 10, ترفند امنیت

امروزه یکی از دغدغه های اصلی کاربران، استفاده از رمز ورود پیچیده و قوی ست. گرچه به کار بردن اینگونه رمزها امنیت سیستم را افزایش میدهد اما از طرف دیگر نحوه ورود کاربر به سیستم را دشوار میکند. بعلاوه به خاطر سپردن این رمزهای پیچیده، کار آسانی نیست. برای این منظور مایکروسافت...

VDI یا RDS کدام فناوری مجازیساز دسکتاپ مناسب کسبوکار شما است؟

محسن آقاجانی

فناوری شبکه, پرونده ویژه

دورکاری به معنای بهکارگیری ابزارها و زیرساختهای مناسب برای پیشبرد کسب و کار است. به عبارت دقیقتر، اگر به دنبال تحقق خطمشیهای تدوین شده متناسب با بحرانهایی شبیه به کووید 19 هستید، باید به فکر انتخاب بهترین گزینه باشید. برخی سازمانها سعی میکنند از سرویسها و ابزارهای...

آموزش CEH (هکر کلاه سفید): آشنایی با انواع مختلف مکانیزمهای رمزنگاری اطلاعات

حمیدرضا تائبی

امنیت

ابزارهای بیشماری برای شکستن مکانیزمهای امنیتی و ورود به برنامههای مبتنی بر وب وجود دارد. اگر سایت از خطمشیهای امنیتی مشخصی همچون قفل کردن تعداد تلاشهای ناموفق استفاده نکند، برای یک هکر تنها مسئله زمان باقی است تا بتواند به سایتی نفوذ کند. شکستن گذرواژه ابزارهای خیلی...

مناسبترین نرم افزارحسابداری، مالی و اداری

گزارش آگهی

اگر دارای کسب و کار نیستید، مطالعه این مقاله را به شما پیشنهاد نمیکنیم ولی اگر مدیریت یک مجموعه را بر عهده دارید، از مطالعه این مقاله تا انتها پشیمان نخواهید شد.

چگونه پسورد وایفای را پیدا یا آن را تغییر دهیم

حمید نیکروش

ترفند, ترفند اینترنت و وایفای

آیا میدانید کلید امنیتی شبکه شما چیست؟ این کلید امنیتی که عموما با نام پسورد وایفای شناخته میشود در واقع اطلاعات لاگین به شبکه است که ارتباط اینترنت شخصی شما را امن نگه میدارد. وقتی یک روتر را در خانه راهاندازی میکنید، سیگنال وایفای آن میتواند توسط همه قابل دریافت باشد...

چاه ارت چیست و چرا به آن نیاز است؟

گزارش آگهی

چاه ارت به حفرهای در زمین (عمیق یا سطحی) اشاره دارد که درون آن یک صفحه مسی قرار گرفته، با استفاده از سیمهای مسی به صفحهای جوش خورده و به شکل عمودی در این حفره قرار میگیرد. پیرامون این صفحه مسی را مواد بتونیت (Bentonite) پوشانیدهاند. در ادامه از درون چاه ارت سیم مسی به بیرون...

آشنایی اجمالی با سوییچ 5 پورت S1105-4-PWR شرکت آیپیکام

فناوری شبکه

S1105-4-PWR یک سوییچ PoE با 5 پورت 10/100Mbps RJ45 است. پورتهای 1 تا 4 از فناوری PoE پشتیبانی کرده و با استاندارد IEEE 802.3af (حداکثر خروجی برابر با 15.4W) و 802.3at (حداکثر خروجی برابر با 30W) سازگاری دارند.

چگونه کش مرورگرهای مختلف را پاک کنیم

حمید نیکروش

ترفند, ترفند مرورگرها

آیا مرورگر شما هم کند شده یا دائم کرش میکند؟ آیا وبسایتها عجیب بهنظر میرسند یا بهکندی بارگذاری میشوند؟ وحشت نکنید! یک راهکار ساده تمام چیزی است که در این شرایط به آن نیاز دارید. با خواندن این مقاله یاد میگیرید که چگونه دادههای داخل کش را در مرورگرهای مختلف پاک کنید.

آموزش CEH (هکر کلاه سفید): آشنایی با رایجترین بردارهای حمله به برنامههای تحت وب

حمیدرضا تائبی

امنیت

حملات Cross-Site در چند سال گذشته رایج شدهاند. هر دو حمله Cross-Script و حملات جعل درخواست از سایتهای دیگر (CSRF) سرنام cross-site request forgery attacks بهطور ویژهای روی ورودیهایی که به شکل صحیح ارزیابی نمیشوند متمرکز هستند. اکسپلویتهای XSS که در اصطلاح به آنها Cross...

صفحهها

Apache یا Nginx،کدام وبسرو بهتر است؟

وبسرور (Web Server)، نرمافزاری است که بر روی یک سرور اجرا میشود و وظیفه پاسخگویی به درخواستهای HTTP ارسالشده توسط کلاینتها را دارد. با استفاده از وبسرور، صفحات وب و محتواهای دیگری که در یک وبسایت قرار دارند، برای کاربرانی که از اینترنت استفاده میکنند، در دسترس قرار می...

22/02/1403 - 03:55

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

چندریختی در پایتون – توضیح پلی مورفیسم به زبان ساده

چندریختی (Polymorphism) در پایتون به قابلیت یک متد یا کلاس برای انجام عملکردهای متفاوت بر اساس نوع ورودی ارجاع داده شده اشاره دارد. این قابلیت به برنامهنویسان اجازه میدهد تا یک رابط مشترک را برای اشیاء مختلف با رفتارهای متفاوت ایجاد کنند.

حمیدرضا تائبی

25/05/1403 - 04:00