بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

بررسی نقاط ضعف و قوت پردازنده های ARM و X86 از منظر امنیت

پردازندههای با معماری ARM به دلیل گستردگی استفاده در دستگاههای موبایل، IoT، و برخی سرورها، به یکی از اهداف اصلی حملات امنیتی تبدیل شدهاند. در این مقاله، به بررسی مهمترین حملات و مشکلات امنیتی پردازندههای ARM پرداخته و مقایسهای امنیتی بین این معماری و معماری x86 انجام شده...

10/06/1403 - 17:10

تحلیل و محاسبات کوانتومی، نقشه راه بخش فناوری اطلاعات سازمانی

دانش کامپیوتر

محاسبات کوانتومی میتواند چالشهایی را پشت سر بگذارد که یا از عهده کامپیوترهای مدرن امروزی خارج است و یا انجام آن به میلیونها سال زمان نیاز دارد. این فناوری میتواند هر نوع کدگذاری را شکسته و دادههای شما را کاملا بیخطر کند. کوانتوم گام بعدی در آینده محاسبات و تجزیه و تحلیل...

روشهای افزایش امنیت دوربینهای تحت شبکه (IP camera)

علی حسینی

ترفند شبکه, امنیت

دوربین امنیتی تحت شبکه یا اصطلاحا دوربین آیپی (IP camera)، نوعی دوربین ویدیویی دیجیتال است که تصاویر ویدیویی را از طریق اینترنت یا شبکه رایانهای برای کاربر ارسال میکند. دوربینهای تحت شبکه (IP camera) اغلب کاربردهای امنیتی و نظارتی دارند، اما همین دوربینهای امنیتی و نظارتی...

ستون فقرات اینترنت چیست و چگونه کار میکند؟

فناوری شبکه

در هر لحظه اینترنت حجم عظیمی از ترافیک حاصل از تبادل اطلاعات بین کامپیوترها را توليد میکند و اطمینان از این که این حجم از ترافیک به درستی به مقصد خود در گوشه و کنار جهان تحویل داده شود، نیاز به ارتباط مجموعه گستردهای از شبکههای پرسرعت با یکدیگر دارد که به عنوان ستون فقرات...

چگونه گوگل کروم را به عنوان مرورگر پیش فرض خود انتخاب کنیم

محسن آقاجانی

ترفند مرورگرها

گوگل کروم به عنوان یک مرورگر وب قدرتمند که 64 درصد بازار مرورگر دستگاههای موبایل و 67 درصد کامپیوترهای شخصی را در اختیار دارد، بیشترین میزان نصب را به خود اختصاص داده است. در ادامه خواهید دید که چگونه میتوانید کروم را به عنوان مرورگر پیش فرض دستگاه خود انتخاب کنید.

آموزش CEH (هکر کلاه سفید): ابزارهایی که برای ساخت کانالهای ارتباطی پنهان استفاده میشوند

حمیدرضا تائبی

امنیت

تونلسازی بر مبنای لایه کاربرد یکی از روشهای رایج به کار گرفته شده توسط هکرها است که اجازه میدهد دادهها از طریق درگاههای مجاز مبادله شوند. به عنوان نمونه، یک هکر ممکن است یک نشست وب روی پورت 80 از طریق پورت 22 پروتکل SSH یا حتا پورت 443 ایجاد کند. از آنجایی که درگاههای 22...

همه چیز درباره کابلهای فیبر نوری، مشکلات و استانداردها

حمیدرضا تائبی

فناوری شبکه

کابل فیبر نوری یا به عبارت دیگر فیبر، شامل یک یا چند رشته شیشهای یا پلاستیکی (شفاف و انعطافپذیر) است که درون یک محفظه عایق قرار گرفته است. در ادامه مطلب با انواع کابلهای فیبر نوری و استانداردهای آنها آشنا میشوید.

نصب دوربین مدار بسته

گزارش آگهی

در حال حاضر بسیاری از کشورها از نظارت تصویری عمومی به عنوان ابزاری اساسی برای نظارت بر حرکت مردم و جلوگیری از جرم و تروریسم، چه در بخش خصوصی و چه در سطح عمومی استفاده می کنند و باید نقش دوربین مدار بسته در حفاظت و ایمنی برای ما مشخص باشد.

سیستم پرداخت حقوق و مزایا چیست و چرا سازمانها به آن نیاز دارند؟

حمید نیکروش

پرونده ویژه

سیستم پرداخت حقوق و مزایا (Payroll) به فرآیندی اشاره دارد که در آن کارفرما به کارمند خود بابت کاری که انجام داده پول پرداخت میکند. هر شرکت یا کسبوکاری که فردی را به عنوان کارمند استخدام میکند، ملزم است از یک فرآیند مشخص پرداخت حقوق و دستمزد استفاده کند.

چگونه قابلیت پوشه امن Secure Folder در گوشیهای سامسونگ را فعال کنیم

محسن آقاجانی

ترفند موبایل

فولدر امن یا Secure Folder یک قابلیت مفید در دستگاههای سامسونگ است که به شما اجازه میدهد اپلیکیشنها و فایلها را دور از چشم دیگران نگه دارید. اما چگونه میتوان آن را فعال و استفاده کرد؟

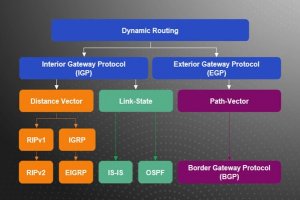

آشنایی با پروتکلهای مسیریابی پر کاربرد در دنیای شبکه

حمیدرضا تائبی

فناوری شبکه

پروتکلهای مسیریابی با هدف ساخت جداول مسیریابی و تصمیمگیری در ارتباط با مسیریابی به کار گرفته میشوند. در دنیای شبکه پروتکلهای مسیریابی مختلفی وجود دارند، حال آنکه پروتکلهای OSPF، EIGRP، IGRP و IS-IS معروفتر و پر کاربردتر از نمونههای مشابه هستند. این پروتکلها به دو گرول...

گوگل هزار عکس جدید و فوقالعاده زیبا را به Google Earth اضافه کرد

حمید نیکروش

اخبار جهان

آیا با مجموعه Earth View از شرکت گوگل آشنایی دارید؟ گوگل از طریق این مجموعه صدها والپیپر بسیار زیبا و چشمنواز را در برابر دیدگان کاربران خود گذاشته است. این تصاویر صحنههایی فوقالعاده و استثنایی هستند که توسط ماهوارهها ثبت شدهاند.

معرفی اکسسپوینت دی-لینک، مدل DAP-2695

گزارش آگهی

اکسسپوینت PoE و دو بانده همزمان AC1750 دیلینک مدل DAP-2695 با طراحی منحصر بهفرد با هدف پشتیبانی از کسبوکارها و محیطهای سازمانی کوچک و متوسط طراحی شده است. اکسسپوینت فوق انعطافپذیری مدیران شبکه در مدیریت و ایمنسازی زیرساخت ارتباطی را با ارائه گزینههای دوبانده شبکه محلی...

صفحهها

Apache یا Nginx،کدام وبسرو بهتر است؟

وبسرور (Web Server)، نرمافزاری است که بر روی یک سرور اجرا میشود و وظیفه پاسخگویی به درخواستهای HTTP ارسالشده توسط کلاینتها را دارد. با استفاده از وبسرور، صفحات وب و محتواهای دیگری که در یک وبسایت قرار دارند، برای کاربرانی که از اینترنت استفاده میکنند، در دسترس قرار می...

22/02/1403 - 03:55

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

Scanner در جاوا چیست و چه قابلیتهایی در اختیار ما قرار میدهد؟

در جاوا، Scanner یک کلاس است که به برنامهنویس امکان میدهد تا دادههای ورودی را از منابع مختلف مانند کنسول (System.in)، فایل، و حتی رشتهها بخواند. این کلاس در بسته java.util قرار دارد و به طور گستردهای برای خواندن ورودی های کاربر استفاده میشود.

حمیدرضا تائبی

01/05/1403 - 10:30