بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

بررسی نقاط ضعف و قوت پردازنده های ARM و X86 از منظر امنیت

پردازندههای با معماری ARM به دلیل گستردگی استفاده در دستگاههای موبایل، IoT، و برخی سرورها، به یکی از اهداف اصلی حملات امنیتی تبدیل شدهاند. در این مقاله، به بررسی مهمترین حملات و مشکلات امنیتی پردازندههای ARM پرداخته و مقایسهای امنیتی بین این معماری و معماری x86 انجام شده...

10/06/1403 - 17:10

چگونه فهرست مخاطبین خود را در ساعت هوشمند پیدا کنیم؟

محسن آقاجانی

ترفند

حالا که ساعتهای هوشمند کاملا با گوشیهای اندروید سازگار شدهاند، کاربران نیز به این نتیجه رسیدهاند که در اختیار داشتن فهرست مخاطبین در ساعت هوشمند یک ضرورت است. اما خیلی از ما هنوز نمیدانیم که چطور میتوانیم فهرست مخاطبین را در ساعت هوشمند خود پیدا کنیم.

چگونه در گوگل کروم حالت امن (incognito mode) را فعال کنیم؟

حمید نیکروش

ترفند, ترفند مرورگرها

شاید گوگل کروم در نگاه اول خیلی ساده بهنظر برسد، اما وقتی در حال وبگردی و گشتزنی در دنیای اینترنت هستیم اتفاقات زیادی در پسزمینه رخ میدهد. در این مقاله بهشما آموزش میدهیم برای وقتی که اوضاع خوب پیش نمیرود بتوانید حالت امن گوگل کروم را فعال کنید.

نقش هوش مصنوعی در دستیابی به حداکثر ظرفیت شبکهها

فناوری شبکه, هوش مصنوعی

هنر ظریف و پیچیده تخصیص پهنای باند در شبکههای امروزی تنها در سایه بهکارگیری فناوریها و ابزارهای نوین امکانپذیر است. هوش مصنوعی و یادگیری ماشین میتوانند به بهترین و دقیقترین شکل ممکن نیازهای یک شبکه را پیشبینی کنند.

آموزش CEH (هکر کلاه سفید): مکانیزم آلودهسازی تروجان چگونه است؟

حمیدرضا تائبی

امنیت

تأثیرات تروجانها روی یک سیستم میتواند مشهود یا غیر قابل تشخیص باشد. افرادی که سیستم آنها آلوده میشود ممکن است هرگز متوجه این موضوع نشوند. بیشتر هکرها تمایلی ندارند، قربانی از این موضوع آگاه شود، بنابراین برای پنهانسازی تروجانها و فعالیتهای مخرب اقدامات پیچیده مختلفی انجام...

چگونه متن و اعداد را در اکسل جستجو و جایگزین کنیم

محسن آقاجانی

کارگاه

ابزار یافتن و جایگزین کردن (Find and Replace) یک قابلیت قدرتمند در اکسل است که خیلی از اوقات نادیده گرفته میشود. در ادامه خواهید دید که چگونه میتوان از این ابزار برای پیدا و جایگزین کردن متون و اعداد در یک صفحه گسترده استفاده کرد.

Optane چیست و چگونه مراکز داده با بارکاری حجیم را متحول میکند

فناوری شبکه

Optane فناوری ابداعی اینتل به خوبی میتواند شکاف میان حافظههای DRAM و ذخیرهسازهای فلش NAND را پر کند. فناوری فوق اجازه میدهد با هزینهای کمتر از حافظههای سنتی سرعت سیستمهای کامپیوتری، ایستگاههای کاری و مراکز داده که حجم زیادی از داده را پردازش میکنند افزایش دهید.

چگونه متن را در ورد جستجو کنیم

مهسا قنبری

ترفند کامپیوتر

مایکروسافت ورد ویژگی دارد که به شما امکان میدهد تا متن را در یک سند جستجو کنید. شما میتوانید از تنظیمات پیشرفته استفاده کنید تا جستجوی خاصتری داشته باشید، مانند تطبیق حروف کوچک و بزرگ، یا نادیده گرفتن نشانهگذاری.

چگونه افرادی که Activity feed ما را در لینکدین میبینند کنترل کنیم

مهسا قنبری

ترفند

مرکز داده به عنوان سرویس DCaaS، آینده مراکز اجارهای و اشتراکی

فناوری شبکه, پرونده ویژه

چالشهای حفظ و نگهداری از زیرساختهای فناوریاطلاعات خصوصی سازمانها را مجبور کرده به دنبال گزینههای جایگزین برای ذخیرهسازی دادهها و دستیابی به توان پردازشی موردنیاز باشند. بهکارگیری راهکار مرکز داده درون سازمانی مزایای خاص خود را دارد، اما هزینه بالای ساخت چنین مراکزی بیش...

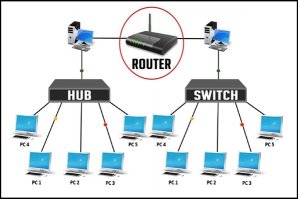

دو اصطلاح مسیریابی و راهگزینی چه نقشی در دنیای شبکه بازی میکنند؟

حمیدرضا تائبی

فناوری شبکه

شبکههای کامپیوتری با هدف برقراری ارتباط میان دستگاهها و کاربران با یکدیگر به وجود آمدهاند. سوییچها به شبکههای محلی اجازه میدهند به یکدیگر متصل شده و شبکههای بزرگتری را پدید آورند. شبکههایی که اجازه انجام تعاملات تجاری را فراهم میکنند. یک شبکه زمانی راندمان خوبی دارد که...

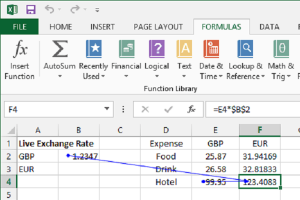

چگونه در مایکروسافت اکسل واحدهای پولی را تبدیل کنیم؟

حمید نیکروش

ترفند, ترفند کامپیوتر

یکی از نقاط ضعف مایکروسافت اکسل عدم برخورداری از ابزارهای پیشساخته و درون برنامهای برای تبدیل واحدهای پولی است. اما، میتوانید با استفاده از منبع داده اکسترنال نرخهای بهروز را داخل اکسل استفاده کنید. سپس یک فرمول ساده ضرب یک واحد پولی را به واحدی دیگر تبدیل میکند. اگر می...

آموزش CEH (هکر کلاه سفید): تروجانها و ویروسها چه کارهای مخربی انجام میدهند

حمیدرضا تائبی

امنیت

اولین کرم شناخته شدهای که در اینترنت منتشر شد کرم RTM 1988 بود. این کرم توسط رابرت تی. موریس جونیور توسعه داده شد و تنها یک مدل اثبات مفهومی بود. این کرم سعی میکرد گذرواژههای ضعیف و آسیبپذیریهای مستتر در برخی سرویسهای خاص را مورد بهرهبرداری قرار دهد. این برنامه کوچک...

صفحهها

Apache یا Nginx،کدام وبسرو بهتر است؟

وبسرور (Web Server)، نرمافزاری است که بر روی یک سرور اجرا میشود و وظیفه پاسخگویی به درخواستهای HTTP ارسالشده توسط کلاینتها را دارد. با استفاده از وبسرور، صفحات وب و محتواهای دیگری که در یک وبسایت قرار دارند، برای کاربرانی که از اینترنت استفاده میکنند، در دسترس قرار می...

22/02/1403 - 03:55

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

Scanner در جاوا چیست و چه قابلیتهایی در اختیار ما قرار میدهد؟

در جاوا، Scanner یک کلاس است که به برنامهنویس امکان میدهد تا دادههای ورودی را از منابع مختلف مانند کنسول (System.in)، فایل، و حتی رشتهها بخواند. این کلاس در بسته java.util قرار دارد و به طور گستردهای برای خواندن ورودی های کاربر استفاده میشود.

حمیدرضا تائبی

01/05/1403 - 10:30