بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

بررسی نقاط ضعف و قوت پردازنده های ARM و X86 از منظر امنیت

پردازندههای با معماری ARM به دلیل گستردگی استفاده در دستگاههای موبایل، IoT، و برخی سرورها، به یکی از اهداف اصلی حملات امنیتی تبدیل شدهاند. در این مقاله، به بررسی مهمترین حملات و مشکلات امنیتی پردازندههای ARM پرداخته و مقایسهای امنیتی بین این معماری و معماری x86 انجام شده...

10/06/1403 - 17:10

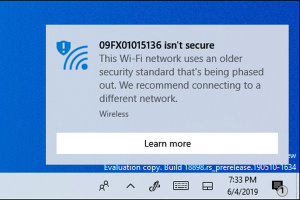

چرا ویندوز 10 میگوید شبکه وایفای شما امن نیست

محسن آقاجانی

فناوری شبکه

وقتی ویندوز 10 از یک استاندارد امنیتی قدیمی شبکه وایفای که مهلت آن به اتمام رسیده است استفاده میکند به شما هشدار میدهد که این شبکه امن نیست. این هشدار ویندوز 10 مربوط به دو استاندارد WEP و TKIP است. اما این پیغام دقیقا به چه معنا است و چگونه میتوان آن را برطرف کرد؟

مدیریت اینترنت اشیا: راهکاری برای مدیریت مراکز داده و فناوری اطلاعات

محسن آقاجانی

فناوری شبکه, اینترنت اشیا

اینترنت اشیا یکی از چندین و چند چالشی است که مدیران شبکه با آن مواجه هستند، البته مثل هر چالش دیگری راهکارهایی نیز برای آن وجود دارد.

چگونه از تلفن هوشمند خود در مقابل هکرها محافظت کنیم

محسن آقاجانی

امنیت, موبایل

این روزها بیشتر از این که نگران خانه و اموال خود از دست سارقان باشید، باید نگران هک شدن تلفن هوشمند خود باشید. چنین اتفاقی یک تهاجم بزرگ به حریم خصوصی و نقض آشکار فضای شخصی شما محسوب میشود و ممکن است کمی طول بکشد تا متوجه شوید چه چیزهایی از دست رفته است. برای محافظت کردن از...

چگونه در مصاحبههای استخدامی مناسبترین پاسخها را بدهیم

حمید نیکروش

پرونده ویژه, استخدام

مصاحبهها بدون درنظر گرفتن شرایط شغلی برای تمامی کارجویان دشوار و پر از استرس است. روند مصاحبه فوقالعاده زمانبر است و به همین دلیل، وقتی فرصت مصاحبه پیش میآید، کارجو برای رسیدن بهشرایط مناسب برای مصاحبه و پاسخگویی به سؤالات مشخص، استرس خواهد داشت.

تأثیر ادغام فناوری بلاکچین در پروژهها

فرشاد رضایی

فناوری شبکه

شرکتها در همه جای دنیا در حال تحقیق هستند تا بدانند که چگونه فناوری زنجیره بلوکی یا بلاکچین (blockchain) را با شیوههای کسب و کار خود یکپارچه کنند. مشکل اصلی کسب و کار البته کمبود اطلاعات برای رسیدن به این هدف است. بسیاری این ترس را دارند که هزینه اجرای بلاکچین بسیار بالا...

چگونه از کروم خارج شویم تا دیگران اطلاعات ما را نبینند؟

مهسا قنبری

ترفند مرورگرها

وقتی وارد اکانت جیمیل یا گوگل میشوید، با این کار در بسیاری از محصولات گوگل از جمله مرورگر کروم ثبت نام یا ساین این میشوید. بنابراین، حتی اگر عمدی و آگاهانه وارد کروم نشده باشید، ممکن است این اتفاق از قبل افتاده باشد.

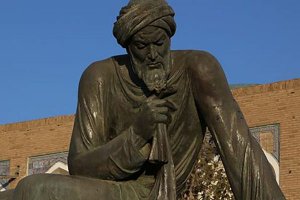

خوارزمی، پلی میان تمدنها

علی حسینی

دانش کامپیوتر

در قرن 9 میلادی، دانشمندی مسلمان برخی از آثار ریاضی قرون و تمدنهای گذشته را گردآوری و ترجمه کرد و با ایجاد شاخهای جدید در ریاضیات موسوم به «جبر»، این علم را وسعت بخشید. روشهای جبری او ستونهایی را بنا نهاد که همچنان پابرجاست و معادلات ریاضی با کمک آنها حل میشود. نام این...

چرا راهاندازی دوباره روتر این همه مشکل را برطرف میکند؟

محسن آقاجانی

ترفند اینترنت و وایفای, فناوری شبکه

اینترنت قطع شده است، اما شما میدانید چه کاری باید انجام دهید: خاموش کردن روتر یا مودم، ده ثانیه صبر و بعد روشن کردن دوباره آن. اما چرا چنین ترفندی کار میکند؟ و آیا جادویی در این ده ثانیه توقف نهفته است؟ و سوالی از اینها مهمتر: آیا راه جایگزین دیگری برای این کار وجود دارد؟

راهنمای گواهینامهها و دورههای آموزشی امنیت سایبری

محسن آقاجانی

پرونده ویژه, استخدام

فناوری اطلاعات حوزهای پرطرفدار است، با کاستیهایی در زمینههای تخصصی که باید به آن رسیدگی شود. براساس گزارشهای منتشر شده، یکی از تخصصهای اصلی این حوزه، فناوری امنیت سایبری است که درخواست زیادی هم برای آن وجود دارد. این حوزه از فناوری به تخصص بالایی نیاز دارد و تعداد افراد...

۱۰ شغلی که هوش مصنوعی تصاحب نخواهد کرد

مهدی صنعتجو

هوش مصنوعی, پرونده ویژه

کای-فو لی، یکی از صاحبنظران حوزه هوش مصنوعی در کتاب جدیدش با عنوان « ابرقدرتهای هوش مصنوعی: چین، سیلیکونولی و نظم نوین جهانی» پیشبینی کرده، طی پانزده سال آینده هوش مصنوعی و ماشینها، حدود نیمی از موقعیتهای شغلی را از ما خواهند ربود. حسابداران، کارگران کارخانهها، رانندگان...

6 روش برای رفع مشکل قفل کردنهای تصادفی ویندوز

محسن آقاجانی

کارگاه

قفل کردنهای تصادفی و از کار افتادن ویندوز موضوعی است که هر کاربری کم و زیاد با آن برخورد داشته است. چنین وضعیتی میتواند به میزان زیادی بر عملکرد سیستم شما تاثیر بگذارد. در برخی مواقع از کار افتادن سیستم درست بعد از شروع به کار ویندوز رخ میدهد و در برخی شرایط دیگر ممکن است این...

آموزش گام به گام حل مشکل بوت نشدن گوشی اندرویدی

حمیدرضا تائبی

ترفند موبایل

گوشی اندرویدی شما به درستی بوت نمیشود؟ این مشکل ممکن است به دلیل وجود خطا در سختافزار، نرمافزار یا میانافزار دستگاه رخ دهد. در این مقاله با مشکلی با به نام چرخه بوت گوشیهای اندرویدی آشنا خواهید شد که عملا باعث میشوند گوشی شما به یک وسیله بدون مصرف تبدیل شود.

صفحهها

Apache یا Nginx،کدام وبسرو بهتر است؟

وبسرور (Web Server)، نرمافزاری است که بر روی یک سرور اجرا میشود و وظیفه پاسخگویی به درخواستهای HTTP ارسالشده توسط کلاینتها را دارد. با استفاده از وبسرور، صفحات وب و محتواهای دیگری که در یک وبسایت قرار دارند، برای کاربرانی که از اینترنت استفاده میکنند، در دسترس قرار می...

22/02/1403 - 03:55

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

Scanner در جاوا چیست و چه قابلیتهایی در اختیار ما قرار میدهد؟

در جاوا، Scanner یک کلاس است که به برنامهنویس امکان میدهد تا دادههای ورودی را از منابع مختلف مانند کنسول (System.in)، فایل، و حتی رشتهها بخواند. این کلاس در بسته java.util قرار دارد و به طور گستردهای برای خواندن ورودی های کاربر استفاده میشود.

حمیدرضا تائبی

01/05/1403 - 10:30